KSeF to nie tylko „nowy format faktury”, ale nowy model dostępu do firmowych danych: kto może wystawiać, kto może tylko pobierać, a kto ma prawo nadawać uprawnienia innym. Jeżeli podejdziesz do tego jak do uprawnień w bankowości (a nie jak do „hasła do panelu”), wygrasz: mniej ryzyk, mniej chaosu przy wdrożeniu i mniej nerwów, gdy ktoś odchodzi z firmy albo zmienia się biuro rachunkowe.

Najpierw ustal, co tak naprawdę chcesz chronić

W praktyce chronisz trzy rzeczy: ciągłość wystawiania faktur (żeby firma nie „stanęła” w krytycznym momencie), poufność danych (faktury to często wrażliwe informacje o kontrahentach i cenach) oraz integralność procesu (żeby nikt nie wystawiał dokumentów poza kontrolą albo nie pobierał danych „na zapas” do prywatnego archiwum).

To ważne, bo KSeF miesza świat operacyjny z bezpieczeństwem: jedna nieprzemyślana decyzja w uprawnieniach potrafi zrobić z biura rachunkowego „superadmina” albo z integracji IT maszynkę do wystawiania faktur bez nadzoru. A potem zostaje tylko klasyk: „kto to kliknął?”.

Token w KSeF: wygodny jak pilot, groźny jak pilot w niepowołanych rękach

Token autoryzacyjny jest po to, żeby system (np. aplikacja do faktur) mógł łączyć się z KSeF technicznie – bez każdorazowego logowania człowieka. To świetne do automatyzacji: pobieranie faktur zakupowych, wysyłka sprzedażowych, pobieranie UPO, odpytywanie o statusy.

Jest też druga strona medalu: token to w praktyce „klucz serwisowy”. Jeśli wycieknie, nie trzeba znać Twojej historii życia ani daty urodzenia psa – wystarczy token. Dlatego tokeny traktuj jak sekrety produkcyjne: trzymane w sejfie (vault/secrets manager), rotowane, podpisane właścicielem, z minimalnym zakresem uprawnień.

Uprawnienia: rozdziel „wystawianie” od „dostępu do faktur”

Najczęstszy błąd to wrzucenie wszystkiego do jednego worka: „damy księgowej dostęp, to będzie łatwiej”. KSeF pozwala rozdzielić uprawnienie do wystawiania od uprawnienia do wglądu i pobierania faktur. To oznacza, że biuro rachunkowe może mieć dostęp tylko do przeglądania/ściągania faktur, bez możliwości wystawiania ich w imieniu klienta – i to powinien być domyślny bezpieczny wariant, jeśli nie potrzebujesz pełnego zastępstwa.

W tym miejscu warto pilnować zasady: księgowość powinna móc rozliczać, ale niekoniecznie kreować dokumenty sprzedażowe. Od tego jest proces sprzedaży, a nie dział księgowy. Wyjątki są ok, ale mają być świadome, a nie „bo tak było szybciej”.

„Superadmin” w spółce: minimalna liczba, maksymalna odpowiedzialność

W organizacjach innych niż osoba fizyczna (np. spółka) kluczowe jest wyznaczenie osoby, która ma prawo zarządzać uprawnieniami w KSeF. To ta rola, która nadaje i odbiera dostęp innym, oraz porządkuje temat w momentach kryzysowych: zmiana zarządu, rotacja pracowników, zmiana biura rachunkowego, incydent bezpieczeństwa.

Praktyczny standard to: minimum dwie osoby po stronie firmy (żeby nie było „single point of failure”), ale nie pięć (bo wtedy nikt nie pamięta, kto naprawdę nadawał dostęp). Te osoby nie powinny na co dzień używać tokenów w integracjach – ich rola to nadzór, polityka i reakcja na incydenty.

Rotacja tokenów: prosta zasada, która ratuje skórę

Tokeny w KSeF są statyczne: po wygenerowaniu nie „zaktualizujesz” im uprawnień w magiczny sposób. Jeśli chcesz zmienić zakres – unieważniasz i generujesz nowy. To jest fundament polityki rotacji: każda zmiana w uprawnieniach lub w ryzyku (np. odejście pracownika, zmiana dostawcy integracji, podejrzenie wycieku) powinna kończyć się unieważnieniem tokenu i wydaniem nowego.

Do tego dorzuć rotację cykliczną. Nie dlatego, że ktoś ją uwielbia, tylko dlatego, że wycieki często wychodzą po czasie. Rotacja co 30–90 dni (zależnie od wrażliwości firmy) jest sensownym kompromisem między bezpieczeństwem a „czy ktoś w ogóle to dowiezie operacyjnie”. W integracjach krytycznych możesz zejść niżej, ale wtedy musisz mieć proces i monitoring, inaczej będzie płacz w piątek o 16:58.

Model uprawnień 4-warstwowy: firma, ludzie, biuro, integracje

Żeby to działało bez gimnastyki, ustaw model na czterech warstwach. Warstwa 1: właściciel/zarząd i superadmin – osoby od polityki i nadawania uprawnień. Warstwa 2: pracownicy operacyjni – np. sprzedaż wystawiająca faktury, ale bez prawa do zarządzania uprawnieniami. Warstwa 3: biuro rachunkowe – domyślnie tylko dostęp do faktur i danych potrzebnych do rozliczeń, a wystawianie tylko wtedy, gdy to realnie potrzebne i uregulowane procesowo. Warstwa 4: integracje – tokeny przypisane do konkretnych zastosowań (osobny do pobierania, osobny do wysyłki), nigdy „jeden token do wszystkiego”.

Jeżeli to wdrożysz, łatwo utrzymasz zasadę najmniejszych uprawnień: każdy ma dokładnie tyle, ile potrzebuje do roboty. I tylko tyle. Reszta to ryzyko w przebraniu wygody.

Offboarding: odejście pracownika to test Twojego bezpieczeństwa

W firmach najczęściej „wycieka” nie przez hakerów, tylko przez chaos: ktoś odchodzi, dostęp zostaje, token dalej działa, a nikt nie pamięta, gdzie był użyty. Dlatego offboarding powinien mieć checklistę: odebranie uprawnień w KSeF, unieważnienie tokenów, które mogły być dostępne dla tej osoby, oraz weryfikacja, czy w integracjach nie ma „wspólnych kont” używanych przez kilka osób.

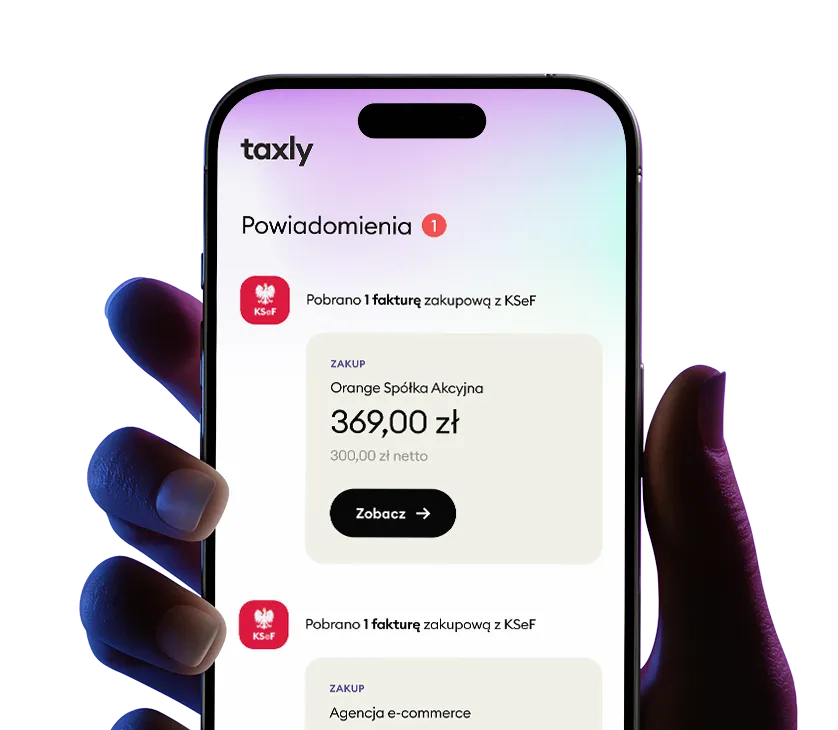

Jeżeli korzystasz z narzędzi do automatyzacji, dołóż do tego widoczność: kto i kiedy wykonywał operacje, jakie integracje łączyły się z KSeF, czy nie ma anomalii. W Taxly to podejście naturalnie łączy się z logiką integracji w integracjach i kontrolą przepływu danych, zamiast trzymania „tajemnego tokenu” w notatniku na pulpicie.

Biuro rachunkowe: dostęp „na rozliczenia”, nie „na wszystko”

Najbezpieczniejszy układ współpracy to taki, w którym biuro rachunkowe ma dostęp do faktur i może je pobierać w sposób uporządkowany (żeby rozliczenia nie opierały się na mailach i PDF-ach), ale nie ma automatycznie prawa do wystawiania faktur sprzedażowych. Jeżeli biuro ma wystawiać – ustal to wprost: kto zatwierdza dane na fakturze, kto odpowiada za błędy, jak wygląda proces korekt i kto ma prawo do wysyłki do KSeF.

W praktyce świetnie działa rozdzielenie: sprzedaż wystawia, księgowość kontroluje i rozlicza, a integracja pobiera faktury zakupowe automatycznie. To jest „bezpieczna automatyzacja”, a nie „wszyscy mogą wszystko”. Jeśli chcesz szerzej poukładać procesy, spójrz na podejście, które naturalnie łączy KSeF z organizacją pracy w księgowości online – tam bezpieczeństwo to nie tylko hasła, ale też porządek w odpowiedzialnościach.

Incydent bezpieczeństwa: co robić, zanim zaczniesz panikować

Po pierwsze: unieważnij tokeny, które mogły wyciec, i wydaj nowe. Po drugie: odbierz uprawnienia podejrzanym kontom lub osobom, które nie powinny już mieć dostępu. Po trzecie: sprawdź historię działań i sesji, żeby ocenić, czy doszło do nadużyć (np. masowe pobieranie faktur, próby wystawiania, nietypowe godziny działań). Po czwarte: uporządkuj proces – incydent często obnaża, że uprawnienia były nadane „na pałę” i nikt nie miał mapy, kto co ma.

Warto też mieć „plan B” na ciągłość wystawiania faktur: jeśli integracja padnie, czy firma potrafi wystawić faktury innym kanałem, czy ma wyznaczone osoby do działania w trybie awaryjnym i czy wie, jak to robić bez generowania kolejnych ryzyk.

Checklist bezpieczeństwa, która nie brzmi jak audyt ISO

Jeśli chcesz szybki test, odpowiedz sobie na kilka pytań. Czy masz wyznaczone dwie osoby, które realnie ogarniają uprawnienia w KSeF? Czy biuro rachunkowe ma tylko te uprawnienia, których potrzebuje, a nie „pełny pakiet na wszelki wypadek”? Czy tokeny są przypisane do konkretnych integracji i przechowywane jak sekrety produkcyjne? Czy masz proces rotacji i unieważniania tokenów po zmianach kadrowych? Czy potrafisz w jeden dzień odciąć dostęp i przywrócić działanie bez ręcznego chaosu?

Jeżeli na większość odpowiedzi mówisz „tak”, to jesteś w tej miłej mniejszości, która wdraża KSeF jak system krytyczny, a nie jak kolejną zakładkę w przeglądarce. A jeśli nie – spokojnie. To da się poukładać etapami: najpierw role i uprawnienia, potem tokeny i rotacja, na końcu automatyzacja i monitoring. Wtedy KSeF zaczyna działać jak narzędzie, a nie jak stres-test dla całej firmy.

Gdzie w tym wszystkim jest automatyzacja i Taxly

Bezpieczny model uprawnień ma sens tylko wtedy, gdy prowadzi do realnej korzyści operacyjnej: mniej ręcznej pracy, mniej pomyłek, szybsze rozliczenia i spójne dane.

Integracja KSeF nie powinna kończyć się na „udało się połączyć”, tylko na tym, że faktury automatycznie trafiają do właściwego obiegu, a firma zachowuje pełną kontrolę nad tym, kto i w jakim zakresie może z nich korzystać. W takim podejściu temat KSeF naturalnie łączy się z praktycznym wykorzystaniem integracji z KSeF, wiedzą uporządkowaną w poradach o KSeF oraz rolą, jaką pełni asystent finansowy w porządkowaniu danych i automatyzacji pracy — bez dokładania zespołowi dodatkowych obowiązków „w imię bezpieczeństwa”.